Monitorowany BitTorrent

5 września 2012, 08:28Studium przeprowadzone przez naukowców z University of Birmingham ujawniło, że każdy użytkownik BitTorrent, który pobiera najnowsze filmy lub muzykę, jest monitorowany. Naukowców zaskoczyła skala monitoringu.

Wszyscy użytkownicy poczty Yahoo padli ofiarą hakerów

4 października 2017, 08:48Yahoo poinformowało, że podczas ataku w 2013 roku napastnicy dostali się do wszystkich 3 miliardów kont pocztowych. Do niedawna mówiono o przełamaniu przez hakerów zabezpieczeń miliarda kont

WikiLeaks tymczasowo zamknięte

2 lutego 2010, 13:16Znana witryna WikiLeaks publikująca tajne dokumenty, które wyciekają z instytucji rządowych i prywatnych przedsiębiorstw, została zamknięta. Powodem podjęcia takiej decyzji jest brak funduszy na dalszą działalność.

Firmy leasingujące szpiegowały użytkowników

27 września 2012, 08:36Amerykańska Federalna Komisja Handlu oskarżyła siedem firm leasingujących sprzęt komputerowy o to, że zainstalowały na nim oprogramowanie szpiegujące użytkowników. Komputery ze szkodliwym kodem trafiły do rąk 420 000 osób.

Ayahuasca lekiem na zaburzenia nastroju i alkoholizm?

9 listopada 2017, 12:09Ayahuasca, rytualny psychodelik z Ameryki Południowej, poprawia odczucie ogólnego dobrostanu i może znaleźć zastosowanie w leczeniu alkoholizmu i depresji.

Niezależni ścigają piratów

1 kwietnia 2010, 12:14Nie tylko wielkie studia filmowe walczą z piractwem. Sformowana ad hoc koalicja niezależnych producentów pozwała w ostatnich dniach ponad 20 000 osób. Wnioski, w imieniu koalicji, zostały złożone do sądu przez organizację US Copyright Group. Kilka spraw już zakończyło się szybkimi ugodami.

Android pod ostrzałem

25 stycznia 2013, 10:34Popularność Androida ma, niestety, swoją cenę. Trend Micro ostrzega, że użytkownicy tego systemu są coraz bardziej narażeni na ataki cyberprzestępców. Już w bieżącym roku liczba nowych szkodliwych programów atakujących Androida może przekroczyć milion.

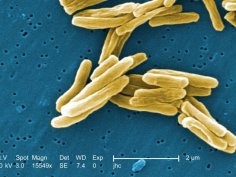

Niewykluczone, że inhibitor pompy protonowej stanie się nowym lekiem na gruźlicę

22 listopada 2017, 12:57Lanzoprazol, inhibitor pompy protonowej wykorzystywany głównie w terapii choroby wrzodowej, może pomóc w leczeniu gruźlicy.

Będą kryminalne zarzuty przeciwko Google'owi?

10 czerwca 2010, 10:32Organizacja Privacy International jest "niemal pewna", że Google zostanie oskarżone przed sądem o przestępstwo kryminalne. Sprawa ma związek ze śledzeniem prywatnych sieci bezprzewodowych przez samochody robiące zdjęcia do Street View.

Coroczne aktualizacje również dla firm

4 czerwca 2013, 10:18Pojawienie się Windows Blue (Windows 8.1) to nie jedyna duża zmiania, jaką przygotowuje Microsoft. Koncern z Redmond będzie też udostępniał coroczne aktualizacje oprogramowania serwerowego. Jesienią bieżącego roku Windows Server 2012 zostanie zaktualizowany do wersji 2012 R2